Cybersecurity: Recent Zero-day vulnerabilities and patches

সাইবার সিকিউরিটি: রিসেন্ট জিরো-ডে ভালনারেবিলিটি এবং প্যাচিং অ্যানালাইসিস (২০২৬ এডিশন)

সাইবার সিকিউরিটি বা সাইবার নিরাপত্তার জগতে Zero-Day Vulnerability বা ‘জিরো-ডে ভালনারেবিলিটি’ শব্দটি এখন আর কেবল বিশেষজ্ঞ মহলের আলোচনার বিষয় নয়, বরং এটি একটি বৈশ্বিক ডিজিটাল সংকটের কেন্দ্রবিন্দু। ২০২৬ সালের এই সময়ে দাঁড়িয়ে আমরা এমন এক যুগে প্রবেশ করেছি যেখানে থ্রেট অ্যাক্টররা আগের চেয়ে অনেক বেশি দক্ষ এবং তাদের আক্রমণের পদ্ধতি অনেক বেশি জটিল। আজকের এই ‘ELITE’ টেকনিক্যাল পোস্টে আমরা আলোচনা করব সাম্প্রতিক জিরো-ডে ট্রেন্ডস, ২০২৫ সালের ভয়াবহ ডেটা এবং ২০২৬ সালের এপ্রিল মাসের প্যাচ টুয়েসডে (Patch Tuesday) নিয়ে এক গভীর বিশ্লেষণ।

জিরো-ডে ভালনারেবিলিটি কি এবং কেন এটি মারাত্মক?

একটি জিরো-ডে ভালনারেবিলিটি হলো এমন একটি সফটওয়্যার ত্রুটি যা সম্পর্কে সফটওয়্যার ভেন্ডর (যেমন- Microsoft, Google, বা Apple) অবগত নন। যখন কোনো হ্যাকার বা থ্রেট অ্যাক্টর এই ত্রুটিটি খুঁজে পায় এবং ভেন্ডর সেটি ফিক্স করার আগেই আক্রমণ চালায়, তখন তাকে ‘জিরো-ডে এক্সপ্লয়েট’ বলা হয়। ‘জিরো-ডে’ নামটির কারণ হলো—ডেভেলপাররা এটি সমাধান করার জন্য হাতে ঠিক ‘০’ (শূন্য) দিন সময় পান। ২০২৫ এবং ২০২৬ সালে এই ধরণের অ্যাটাক সারফেস উল্লেখযোগ্যভাবে বৃদ্ধি পেয়েছে, বিশেষ করে এজ গেটওয়ে এবং ক্লাউড ইনফ্রাস্ট্রাকচারে।

২০২৫: ২৩,৬০০ ভালনারেবিলিটির বছর

২০২৫ সালের সাইবার ল্যান্ডস্কেপ ছিল অভূতপূর্ব জিরো-ডে আক্রমণের সাক্ষী। সাম্প্রতিক ডেটা অনুযায়ী, ২০২৫ সালের প্রথম ছয় মাসেই প্রায় ২৩,৬০০টি ভালনারেবিলিটি প্রকাশিত হয়েছে। এটি ২০২৪ সালের তুলনায় ১৬% বেশি। এই উল্লম্ফন প্রমাণ করে যে, সিকিউরিটি রিসার্চারদের পাশাপাশি সাইবার অপরাধীরাও এখন এআই-চালিত টুলস ব্যবহার করে কোডের লজিক্যাল এরর খুঁজে বের করছে।

কেন বাড়ছে জিরো-ডে এক্সপ্লয়েট?

- AI-Powered Fuzzing: অটোমেটেড বাগ ফাইন্ডিং টুলস এখন কোডের ভেতর অত্যন্ত সূক্ষ্ম ত্রুটিগুলো মুহূর্তের মধ্যে শনাক্ত করতে পারছে।

- Supply Chain Attacks: ওপেন সোর্স লাইব্রেরি বা থার্ড-পার্টি প্লাগইনে জিরো-ডে ইনজেক্ট করে একসাথে হাজার হাজার কোম্পানিকে টার্গেট করা হচ্ছে।

- State-Sponsored Actors: বিভিন্ন দেশের রাষ্ট্রীয় পৃষ্ঠপোষকতায় হ্যাকিং গ্রুপগুলো সাইবার যুদ্ধ বা ইন্টেলিজেন্স গ্যাদারিংয়ের জন্য হাই-ভ্যালু জিরো-ডে এক্সপ্লয়েট স্টকপাইল করছে।

এপ্রিল ২০২৬ প্যাচ টুয়েসডে: ক্রাউডস্ট্রাইক অ্যানালাইসিস

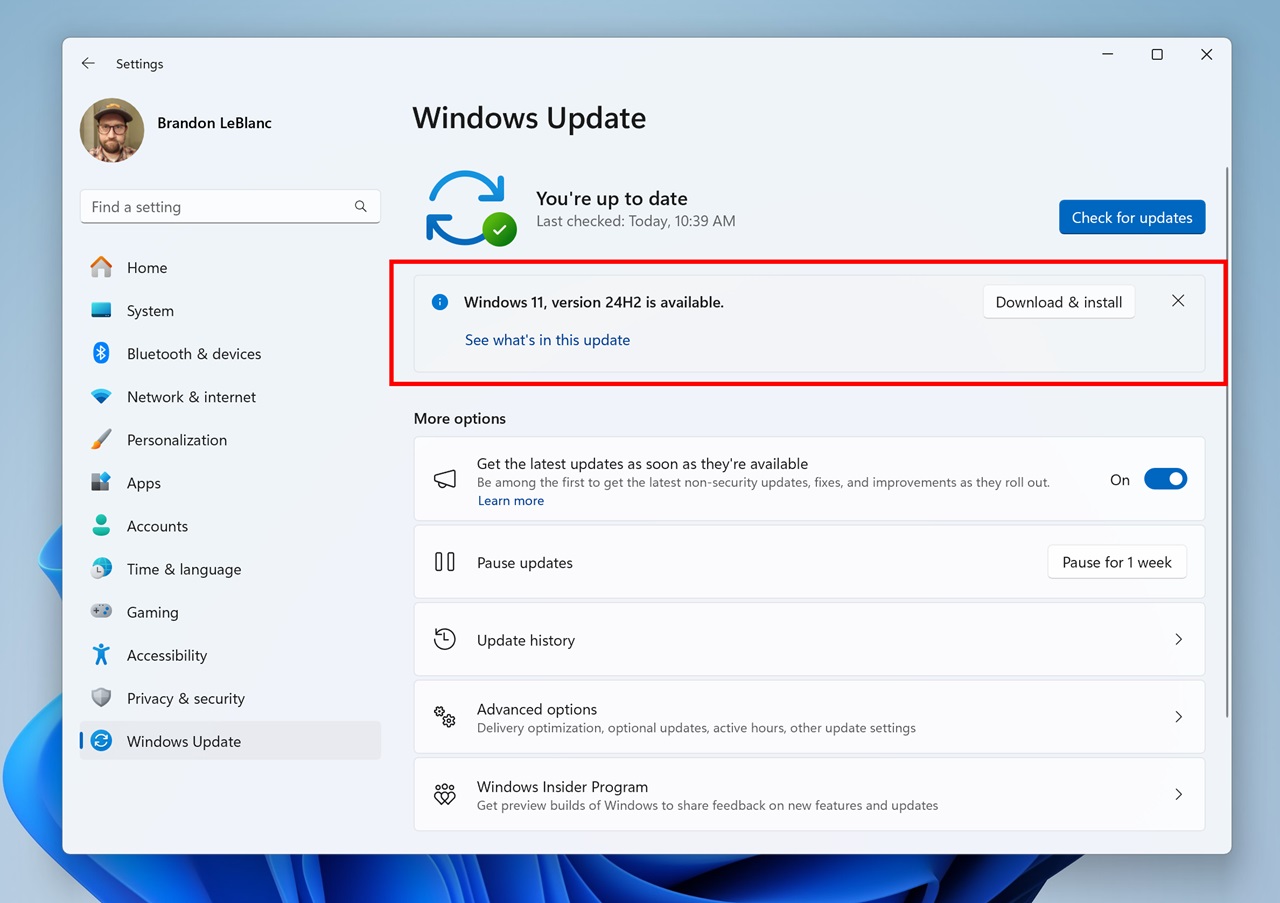

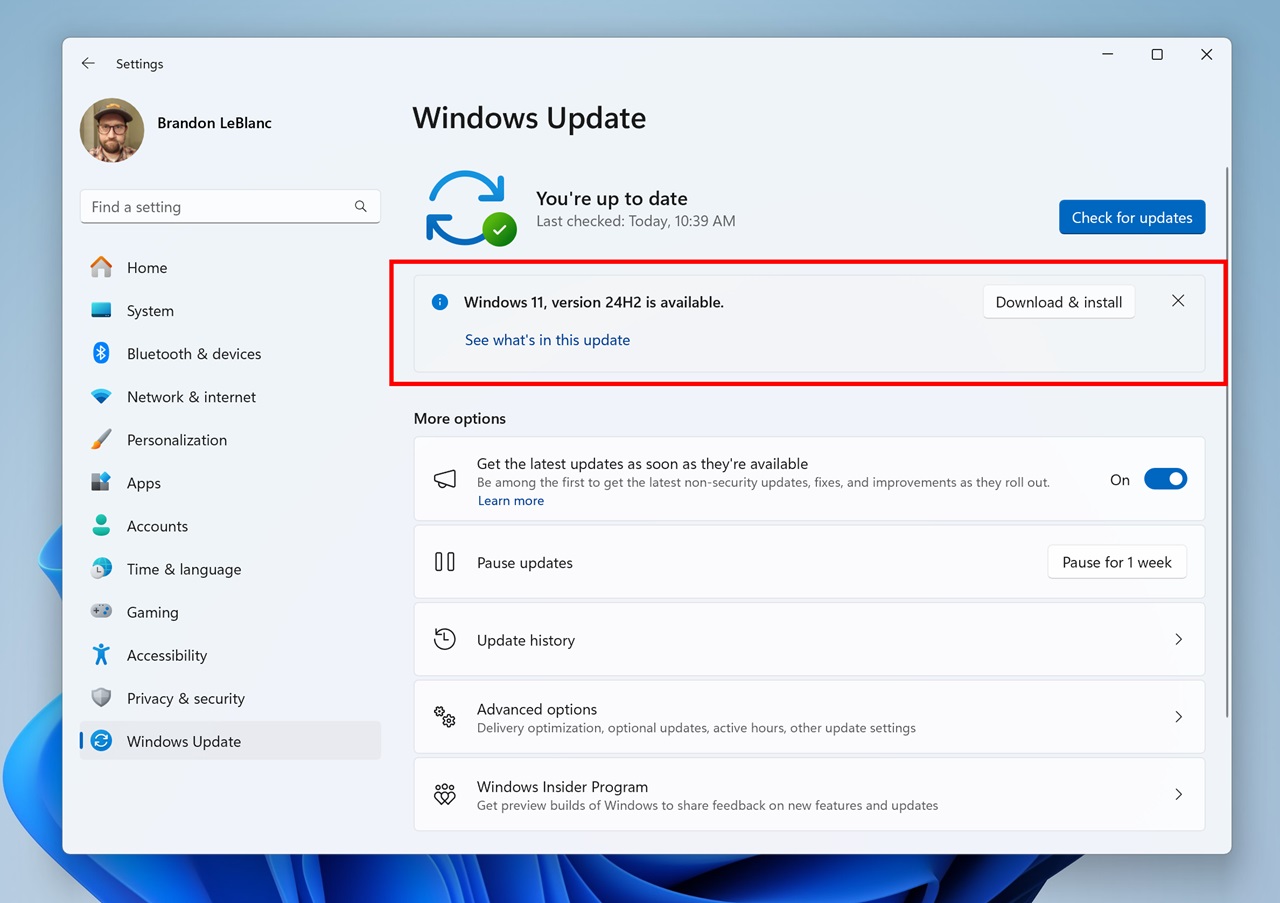

২০২৬ সালের এপ্রিল মাসের ‘প্যাচ টুয়েসডে’ ছিল আইটি অ্যাডমিনিস্ট্রেটরদের জন্য অত্যন্ত ব্যস্ত একটি সময়। মাইক্রোসফট এই মাসে মোট ১৬৪টি CVE (Common Vulnerabilities and Exposures) অ্যাড্রেস করেছে। এর মধ্যে ৮টি ছিল ‘Critical’ ক্যাটাগরির, যা রিমোট কোড এক্সিকিউশন (RCE) বা প্রিভিলেজ এসক্যালেশন ঘটাতে সক্ষম।

গুরুত্বপূর্ণ আপডেট এবং জিরো-ডে ডিটেইলস

এপ্রিলের আপডেটে একটি এক্সপ্লয়েটেড জিরো-ডে এবং একটি ডিসক্লোজড জিরো-ডে অন্তর্ভুক্ত ছিল। জিরো-ডে ভালনারেবিলিটিগুলো সাধারণত মাইক্রোসফট উইন্ডোজের কার্নেল অথবা এনটিএলএম (NTLM) অথেন্টিকেশন প্রোটোকলে দেখা যায়। ক্রাউডস্ট্রাইকের (CrowdStrike) রিপোর্ট অনুযায়ী, ২০২৬ সালের এই প্যাচগুলোতে ল্যানম্যান (LANMAN) প্রোটোকলের একটি গুরুতর ত্রুটি সমাধান করা হয়েছে যা র্যানসমওয়্যার গ্রুপগুলোর জন্য ‘গোল্ডেন টিকেট’ হিসেবে কাজ করছিল।

চিত্র: জিরো-ডে অ্যাটাক মেকানিজম এবং ডিফেন্স স্ট্র্যাটেজি (ভিডিও ক্রেডিট: Cybersecurity News)

জিরো ডে ইনিশিয়েটিভ (ZDI) এবং পাবলিক অ্যাডভাইজরি

ট্রেন্ড মাইক্রোর Zero Day Initiative (ZDI) বর্তমানে বিশ্বের বৃহত্তম ভেন্ডর-অ্যাগনস্টিক বাগ বাউন্টি প্রোগ্রাম। ২০২৬ সালে ZDI অসংখ্য অ্যাডভাইজরি পাবলিশ করেছে যা প্রুফ-অফ-কনসেপ্ট (PoC) ছাড়াই ডেভেলপারদের সতর্ক করে দেয়। ZDI-এর গবেষকরা বিশেষ করে এন্টারপ্রাইজ সফটওয়্যার যেমন- SAP, Oracle, এবং VMWare-এর জিরো-ডে ত্রুটিগুলো উন্মোচন করতে গুরুত্বপূর্ণ ভূমিকা রাখছেন। যখন একজন রিসার্চার ZDI-এর মাধ্যমে বাগ রিপোর্ট করেন, তখন ভেন্ডরকে একটি নির্দিষ্ট সময়সীমা দেওয়া হয় প্যাচ রিলিজ করার জন্য। এই স্বচ্ছ প্রক্রিয়াটি সাইবার ইকোসিস্টেমকে সুরক্ষিত রাখতে সাহায্য করে।

CISA-এর Known Exploited Vulnerabilities (KEV) ক্যাটালগ

ইউএস সাইবার সিকিউরিটি অ্যান্ড ইনফ্রাস্ট্রাকচার সিকিউরিটি এজেন্সি (CISA) নিয়মিত তাদের Known Exploited Vulnerabilities (KEV) ক্যাটালগ আপডেট করে। ২০২৬ সালের এপ্রিলে CISA বেশ কয়েকটি জিরো-ডে ত্রুটিকে এই তালিকায় অন্তর্ভুক্ত করেছে যা বর্তমানে ‘ইন দ্য ওয়াইল্ড’ এক্সপ্লয়েট করা হচ্ছে। সিকিউরিটি প্রফেশনালদের জন্য KEV ক্যাটালগ হলো একটি অপরিহার্য রিসোর্স। যদি আপনার ইনফ্রাস্ট্রাকচারে থাকা কোনো সফটওয়্যার এই তালিকায় থাকে, তবে সেটি প্যাচ করা আপনার প্রথম অগ্রাধিকার হওয়া উচিত।

সিস্টেম অ্যাডমিনিস্ট্রেটরদের জন্য রিকমেন্ডেশন:

- Vulnerability Assessment: আপনার নেটওয়ার্কে কোন কোন ডিভাইস বা সফটওয়্যার KEV ক্যাটালগের সাথে ম্যাচ করছে তা দ্রুত স্ক্যান করুন।

- Prioritize Critical CVEs: যে ১৬৪টি CVE রিলিজ হয়েছে, তার মধ্যে অন্তত ৮টি ‘Critical’ প্যাচগুলো ৪৮ ঘণ্টার মধ্যে ডেপ্লয় করার চেষ্টা করুন।

- Immutable Backups: জিরো-ডে এক্সপ্লয়েটের কারণে ডেটা ব্রিচ হলে রিকভারির জন্য ইমিউটেবল ব্যাকআপ নিশ্চিত করুন।

ভবিষ্যৎ ট্রেন্ড: জিরো-ডে এবং মেমোরি সেফটি

২০২৬ সালে আমরা দেখছি যে ইন্ডাস্ট্রি ধীরে ধীরে Memory-Safe Languages (যেমন- Rust, Go) এর দিকে ঝুঁকছে। মাইক্রোসফট এবং গুগলের রিপোর্টে দেখা গেছে যে, প্রায় ৭০% জিরো-ডে ভালনারেবিলিটি তৈরি হয় মেমোরি ম্যানেজমেন্ট এরর (যেমন- Buffer Overflow বা Use-After-Free) থেকে। সি বা সি++ এর পরিবর্তে মেমোরি-সেফ ল্যাঙ্গুয়েজ ব্যবহার করলে এই ধরণের ভালনারেবিলিটি আমূল কমে আসবে।

উপসংহার

সাইবার সিকিউরিটি একটি বিরামহীন যুদ্ধ। ২০২৬ সালের জিরো-ডে ল্যান্ডস্কেপ আমাদের মনে করিয়ে দেয় যে, প্যাচিং কেবল একটি আইটি টাস্ক নয়, এটি বিজনেস কন্টিনিউটির অবিচ্ছেদ্য অংশ। ২০২৫ সালের ২৩,৬০০ ভালনারেবিলিটির রেকর্ড এবং ২০২৬-এর এপ্রিল প্যাচ টুয়েসডের জটিলতা বিশ্লেষণ করলে বোঝা যায়—সতর্কতা এবং দ্রুত পদক্ষেপই হলো আমাদের একমাত্র ঢাল।

নিচে আপনার গবেষণার জন্য গুরুত্বপূর্ণ রিসোর্সগুলোর তালিকা দেওয়া হলো: